TRIDEAU Luka

Technicien IT en formation

Marne-la-Vallée, Île-de-France

Technicien IT en formation

Marne-la-Vallée, Île-de-France

Je suis étudiant en BTS SIO, spécialisé en SISR. Ma formation me permet d’approfondir mes compétences techniques ainsi que mes connaissances en sécurisation et en optimisation des infrastructures informatiques. Sérieux et impliqué, je souhaite continuer à développer mes compétences afin d’évoluer dans le domaine de l’administration systèmes et réseaux.

Formation orientée vers l’administration des systèmes et des réseaux informatiques. Elle couvre la mise en place, la gestion et la sécurisation d’infrastructures informatiques, ainsi que le support aux utilisateurs en environnement professionnel, notamment dans le cadre de l’alternance.

Formation axée sur les systèmes numériques et les technologies informatiques. Elle m’a permis d’acquérir des compétences techniques en installation, configuration et maintenance de matériels et de systèmes informatiques, ainsi qu’en assistance technique.

12 Novembre 2024 –Aujourd'hui

Lorem ipsum dolor sit amet consectetur.

05 Septembre 2022 – 30 Août 2024

Computer Trade Service est située dans une zone artisanale à Croissy Beaubourg. Elle est spécialisée dans le secteur d'activité du commerce de gros. Mon activités aux sein de l’entreprise a consisté essentiellement à la réparation de machine informatique. Plus largement, ce stage a été l’opportunité pour moi d’appréhender le monde du travail.

Aucun article ne correspond à ce filtre.

Le BTS SIO est une formation en deux ans dédiée aux services informatiques, axée sur l’assistance aux utilisateurs, la gestion des systèmes et la sécurité des données

2 ans de formation en initial ou en alternance, combinant enseignements théoriques et mises en situation professionnelles.

La formation s’articule autour de :

• Cours techniques (systèmes, réseaux, cybersécurité)

• Travaux pratiques en laboratoire informatique

• Projets encadrés

• Périodes de stage en entreprise

Elle permet d’acquérir des compétences concrètes et directement applicables en milieu professionnel.

Le BTS SIO associe des enseignements professionnels et généraux pour préparer aux métiers de l’informatique.

Matières professionnelles :

Enseignements généraux :

Cet équilibre permet de développer des compétences techniques et professionnelles.

Solutions d'Infrastructure, Systèmes et Réseaux

L’option SISR forme des professionnels capables de concevoir, déployer, administrer et sécuriser des infrastructures informatiques. Elle est orientée vers la gestion des systèmes, des réseaux et des services informatiques au sein des organisations.

Solutions Logicielles et Applications Métiers

L’option SLAM est orientée vers la conception, le développement et la maintenance d’applications. Elle forme des développeurs capables de répondre aux besoins métiers à travers des solutions logicielles performantes et sécurisées.

Présentation des compétences techniques et professionnelles acquises durant ma formation en BTS SIO SISR.

Installation, configuration et maintenance des postes utilisateurs.

Gestion du parc informatique, suivi des incidents et assistance utilisateur.

Mise en place d’accès distants sécurisés pour les utilisateurs.

Administration de serveurs, gestion des rôles et services réseau.

Installation et administration de serveurs Linux.

Gestion de systèmes Linux orientés serveur et poste de travail.

Virtualisation de serveurs et gestion d’infrastructures virtuelles.

Création de machines virtuelles pour tests et apprentissage.

Gestion des utilisateurs, groupes et stratégies de sécurité.

Configuration de base des équipements réseau (switchs, routeurs).

Sécurisation des réseaux, filtrage des flux et règles de sécurité.

Analyse du trafic réseau et diagnostic des anomalies.

Supervision des serveurs, services et équipements réseau.

Automatisation de tâches, scripts d’administration.

Création et mise en forme de pages web (portfolio, interfaces simples).

Des certifications qui attestent de mes compétences techniques et de mon engagement professionnel.

Cette section présente les différentes activités réalisées dans le cadre de ma formation et de mes expériences professionnelles.

Accéder au tableau de synthèse (épreuve E4) et télécharger la version PDF.

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Lorem ipsum dolor sit amet consectetur adipisicing elit. Doloremque quod mollitia,

Double authentification (2FA / MFA) : tendances, limites et évolutions.

La veille technologique est un processus continu de recherche, de collecte, d’analyse et de synthèse d’informations sur les évolutions techniques et numériques d’un domaine.

Elle permet de suivre les innovations, les tendances, les vulnérabilités, les nouveaux outils et les changements (normes, recommandations, réglementations) afin d’anticiper et de mieux sécuriser les systèmes.

J’ai choisi d’étudier la double authentification, aussi appelée authentification à deux facteurs (2FA). L’objectif est de comprendre son fonctionnement, son efficacité réelle, ses limites et ses évolutions récentes.

Sources et résumés.

Article pédagogique qui explique les fondements de l’authentification forte, différencie le MFA classique (OTP) du MFA phishing-résistant (WebAuthn/passekeys), et fournit des bases pour comprendre et implémenter ces technologies dans un système sécurisé.

Guide des meilleures options d’authentification multifactorielle recommandées pour 2026. Il met en avant les méthodes phishing-résistantes (clés matérielles, biométrie, WebAuthn) et explique comment choisir une combinaison efficace d’authentifications pour renforcer la sécurité en entreprise.

L’article explique que, dès 2026, la double authentification (MFA/2FA) deviendra une obligation pour la sécurité des accès sensibles. Il détaille les risques liés à l’absence de MFA, les obligations réglementaires à venir, et les bonnes pratiques pour protéger efficacement les systèmes d’information.

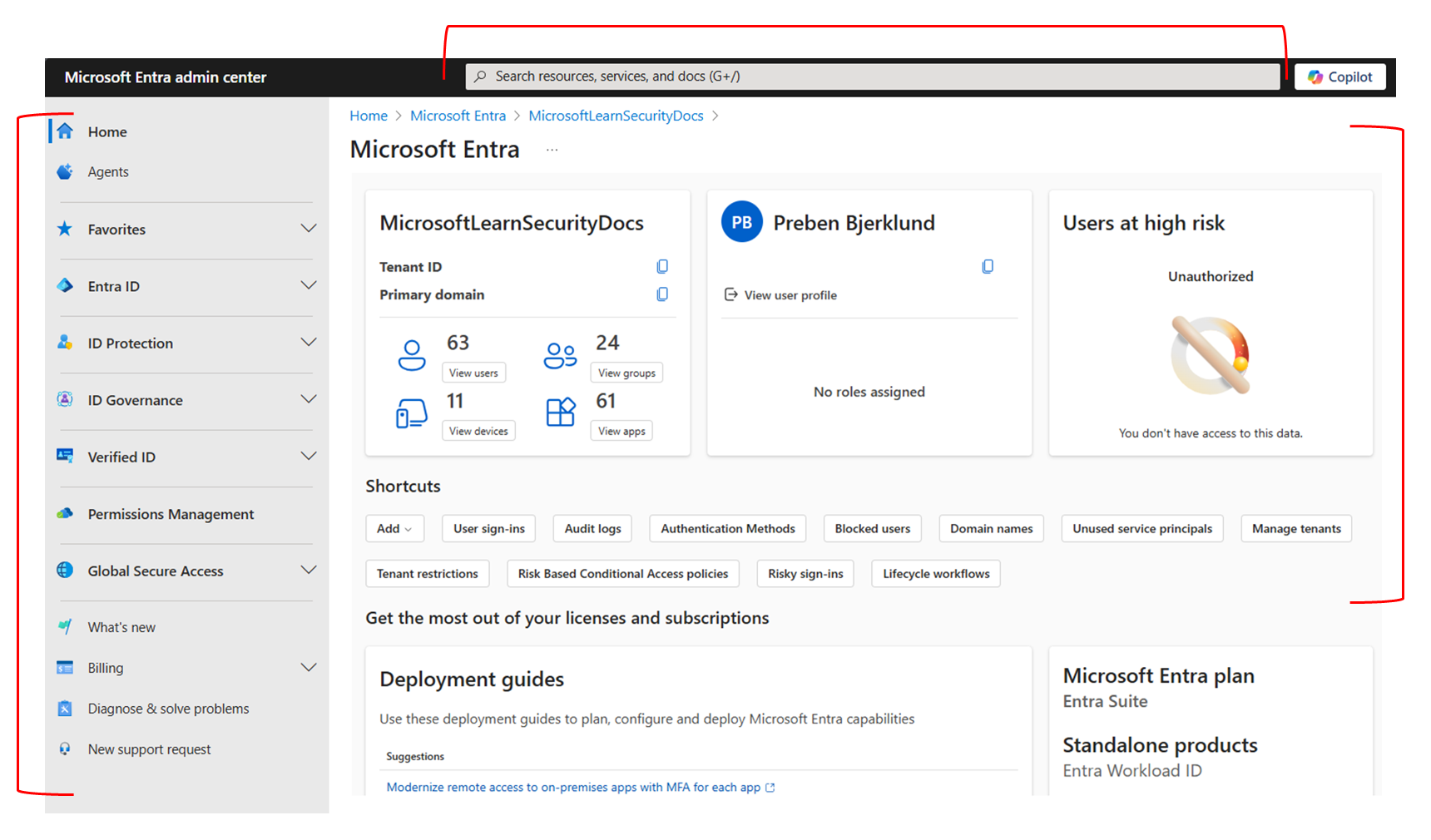

Cet article regroupe les dernières mises à jour des produits Microsoft Entra (identité et sécurité), y compris nouvelles fonctions, améliorations de l’authentification et correctifs de sécurité. Il inclut des évolutions autour des méthodes d’authentification, des politiques de sécurité et des API pour les administrateurs cloud.

Comparatif des clés de sécurité matérielles compatibles FIDO2 recommandées pour authentification forte. L’article présente différents modèles adaptés à différents besoins (sécurité, convivialité), et explique pourquoi ces dispositifs renforcent la MFA par rapport aux méthodes traditionnelles.

Rapport de l’ITU (Union internationale des télécommunications) publié en septembre 2024 qui étudie les menaces liées aux authentifications traditionnelles et sans mot de passe, et fournit des lignes directrices pour des solutions MFA/2FA plus sûres.

Document de la CNIL présentant les objectifs de l’authentification multifacteur et les meilleures pratiques pour renforcer la sécurité des accès. Il vise à promouvoir une MFA robuste afin de prévenir la compromission des accès informatiques.

page ressource de la FIDO Alliance expliquant ce que sont les passkeys, comment ils remplacent les mots de passe et offrent une authentification résistante au phishing basée sur des clés cryptographiques.

Pour construire cette veille, j’ai mis en place une méthode simple et répétable : définir le cadre, collecter les informations via RSS, trier ce qui est pertinent, puis synthétiser chaque ressource sous un format identique.

J’ai choisi des sources reconnues (organismes, éditeurs, blogs sécurité) et j’ai ajouté leurs flux RSS. L’idée : privilégier des contenus fiables et réguliers plutôt que des informations isolées.

Pour chaque article retenu, je rédige une fiche courte avec : source, date, idée principale, points clés et impact / intérêt (ex : risques, recommandations, bonnes pratiques).

Je mets à jour la veille dès qu’un sujet important ressort (nouvelle attaque, changement de recommandation, évolution passkeys/FIDO2) afin de garder une progression visible sur 2024–2026.